「テロリストによる人工衛星のハッキング」は、フィクション世界ではすでにお馴染みの設定となっています。

しかし、現役のハッカーに言わせると、特定の機材とアップリンク(※)へのアクセスさえあれば、人工衛星は簡単にジャックできるというのです。

アメリカのセキュリティ研究者で、通信機器や組み込み機器のハッキング集団「Shadytel」の一員であるカール・コーシャ(Karl Koscher)氏は、今月11日〜14日に米ラスベガスで開催された世界最大の年次ハッカー会議「Def Con」にて、2020年に運用終了したカナダの人工衛星をハッキングすることに成功したと報告しました。

もちろん、今回の人工衛星へのアクセスは、カナダ当局の公式な許可を得ており、実際のハッキングは2021年10月に行われています。

一体どのように衛星をハッキングしたのでしょうか?

※ アップリンク:人工衛星を用いた通信・放送・中継を利用するときに、地上局から衛星に向けて送信される通信経路のこと

カナダ当局の許可を得て、ハッキングを実演

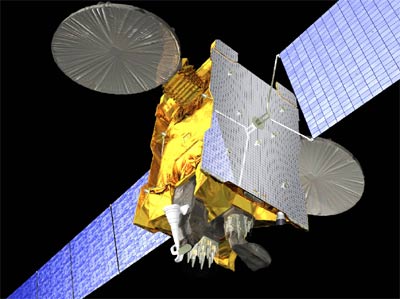

今回、コーシャ氏とShadytelのチームがハッキングしたのは、カナダの放送衛星「Anik F1R」です。

この衛星は、カナダの放送局を支援する目的で2005年に打ち上げられ、2020年に役目を終えた後、2021年11月に「墓場軌道(graveyard orbit)」へ移動する予定になっていました。

(墓場軌道:役目を終えた人工衛星が、運用中の衛星とぶつからないように移動する、高度の高い軌道のこと)

運用中は地上から約3万6000キロ上空の「静止軌道(geostationary orbit)」にありますが、墓場軌道へ移ると、通常の通信はできなくなります。

そこでコーシャ氏らは、静止軌道〜墓場軌道へ移動している間にAnik F1Rをハッキングすることにしました。

Anik F1Rを利用していた放送局は、運用終了後に新しい人工衛星へと移行していますが、Anik F1Rと通信できるアップリンク(送信経路)と、衛星に搭載されているトランスポンダ(電波中継器)はそのまま残されます。

(トランスポンダ:受信した電気信号を中継送信したり、電気信号と光信号を相互に変換したり、受信信号に何らかの応答を返す機器のこと)

コーシャ氏らは、この利用枠の空いているアップリンクとトランスポンダの引き継ぎ許可を今回に限って公式に取得。

その後、信号を送受信できる約300ドルの超広帯域ソフトウェア無線「Hack RF」を使用することで、Anik F1Rへのハッキングに成功したのです。